В этом материале речь пойдёт не о грызунах, а о цифровых угрозах — троянских программах удалённого доступа (RAT). Эти вредоносные инструменты предоставляют злоумышленникам полный контроль над устройством, включая установку приложений, мониторинг ввода данных и управление системными процессами.

В мае 2024 года наши системы зафиксировали новую угрозу этого класса — SambaSpy. Рассмотрим механизмы её распространения и функциональные особенности.

Характеристики SambaSpy

SambaSpy представляет собой многоцелевой троянец, защищённый обфускатором Zelix KlassMaster, что осложняет его изучение. Наш анализ выявил широкий спектр возможностей этого RAT:

- Контроль файлов и запущенных процессов

- Обмен данными с удалёнными серверами

- Управление видеокамерой

- Создание снимков экрана

- Сбор учётных данных

- Интеграция дополнительных модулей

- Удалённое администрирование

- Фиксация клавиатурного ввода

- Мониторинг буфера обмена

При всей своей функциональности это неполный перечень возможностей угрозы. Подробный технический обзор доступен в экспертном отчёте.

Обнаруженная активность пока ограничена территорией Италии. Это свидетельствует либо о тестировании злоумышленниками своей инфраструктуры перед глобальной атакой, либо о целенаправленной операции. Наш заблаговременный анализ позволяет разработать эффективные меры противодействия для пользователей worldwide.

Механизмы распространения

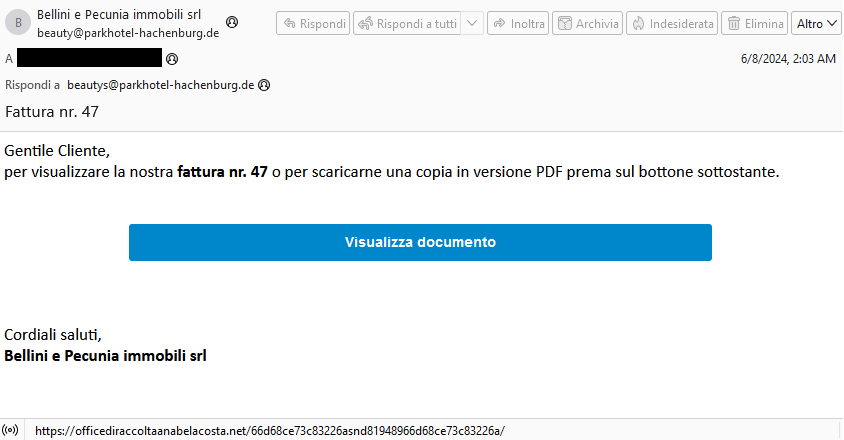

Основной вектор атаки — фишинговые рассылки. Злоумышленники имитировали письма от риэлторского агентства с требованием проверить платёжный документ через прикреплённую ссылку.

Внешне письмо не вызывает подозрений, однако немецкий домен отправителя противоречит итальянскому содержанию

Переход по ссылке активирует сложную схему: сайт определяет язык системы и тип браузера. Для итальянских пользователей Chrome, Edge или Firefox запускается загрузка инфицированного PDF-документа. Дроппер устанавливает троян напрямую, а загрузчик предварительно получает компоненты с командного сервера.

Интересен механизм маскировки: те, кто не соответствует критериям (неитальянская локаль или другие браузеры), перенаправляются на легитимный портал Fatture in Cloud. Это позволяет злоумышленникам оставаться незамеченными при массовой рассылке.

Принадлежность угрозы

Группировка, стоящая за SambaSpy, остаётся неидентифицированной. Лингвистический анализ косвенно указывает на португалоязычных злоумышленников из Бразилии. Мониторинг инфраструктуры выявил подготовку к экспансии в Испанию и Бразилию — новые домены больше не требуют языковой проверки.

Меры защиты

Тактика атакующих не привязана к географическому признаку — следующая волна может затронуть любые регионы. Основная рекомендация — критичное отношение к любым письмам с призывами к действию.

- Заранее установите Kaspersky Premium для превентивной защиты. Решение детектирует SambaSpy и сопутствующие угрозы.

- Анализируйте входящие письма перед переходом по ссылкам. Помните: фишинг может маскироваться под официальные учреждения, авиакомпании или сервисы бронирования.