Вообразите ситуацию: вы просыпаетесь ночью, чтобы попить воды, идете по темному коридору, и внезапно из темноты раздается громкий крик. Согласитесь, это очень пугает. Виновником такого кошмара может стать ваш же робот-пылесос, если его взломают злоумышленники. Они способны заставить устройство кричать по команде или даже транслировать происходящее в вашем доме.

Это не выдуманный сценарий: уже зафиксированы реальные случаи, когда хакеры использовали уязвимые модели для дистанционного запугивания владельцев. Подробно разбираем ситуацию.

Техническое оснащение умных уборщиков

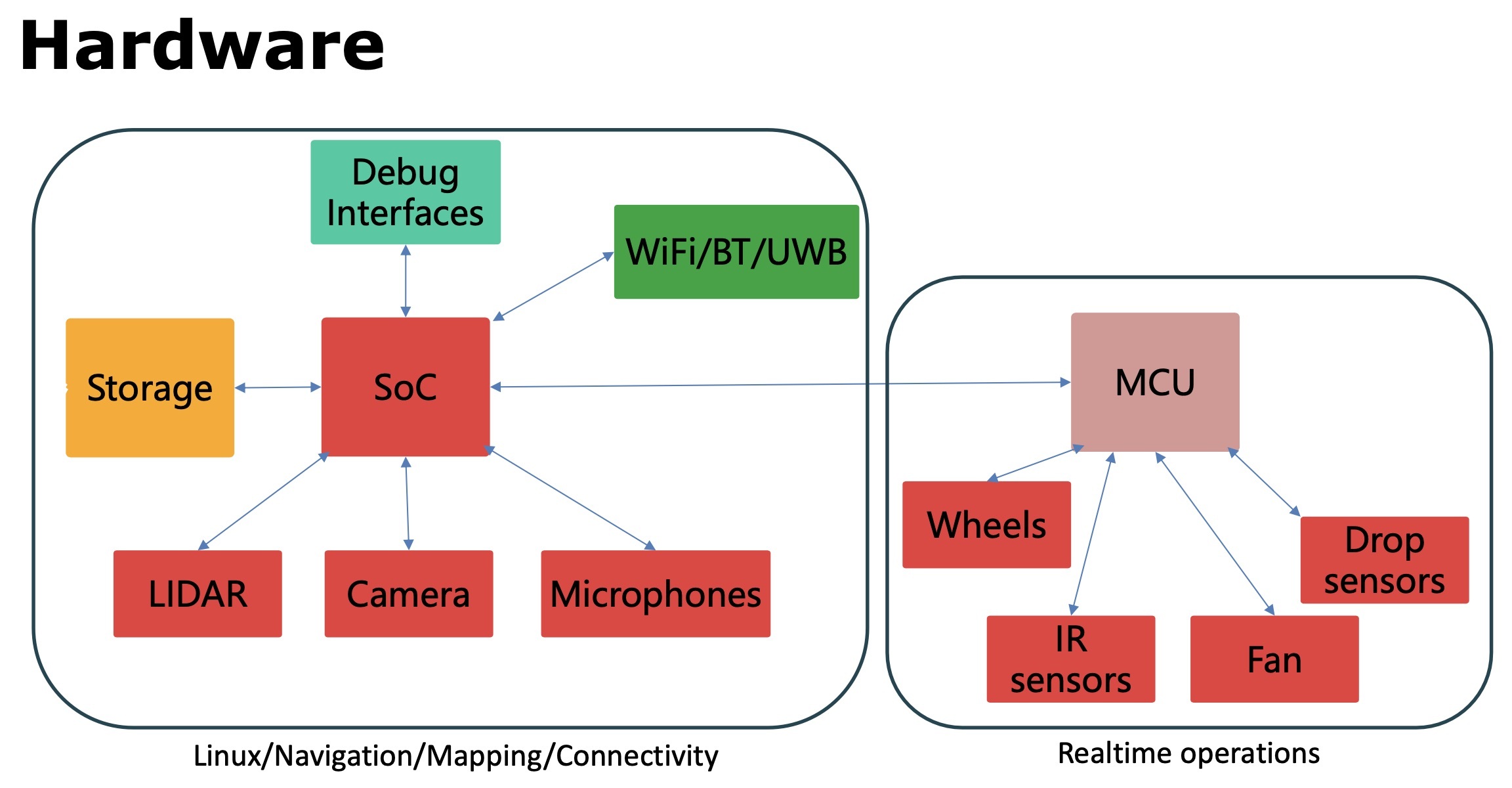

Современный робот-пылесос — это многофункциональное устройство с колёсами, работающее под управлением операционной системы Linux. Он оснащен мощным ARM-процессором, оперативной памятью, накопителем для данных, модулями Wi-Fi и Bluetooth.

Любой современный робот-пылесос — это полноценный компьютер на колесиках. Источник

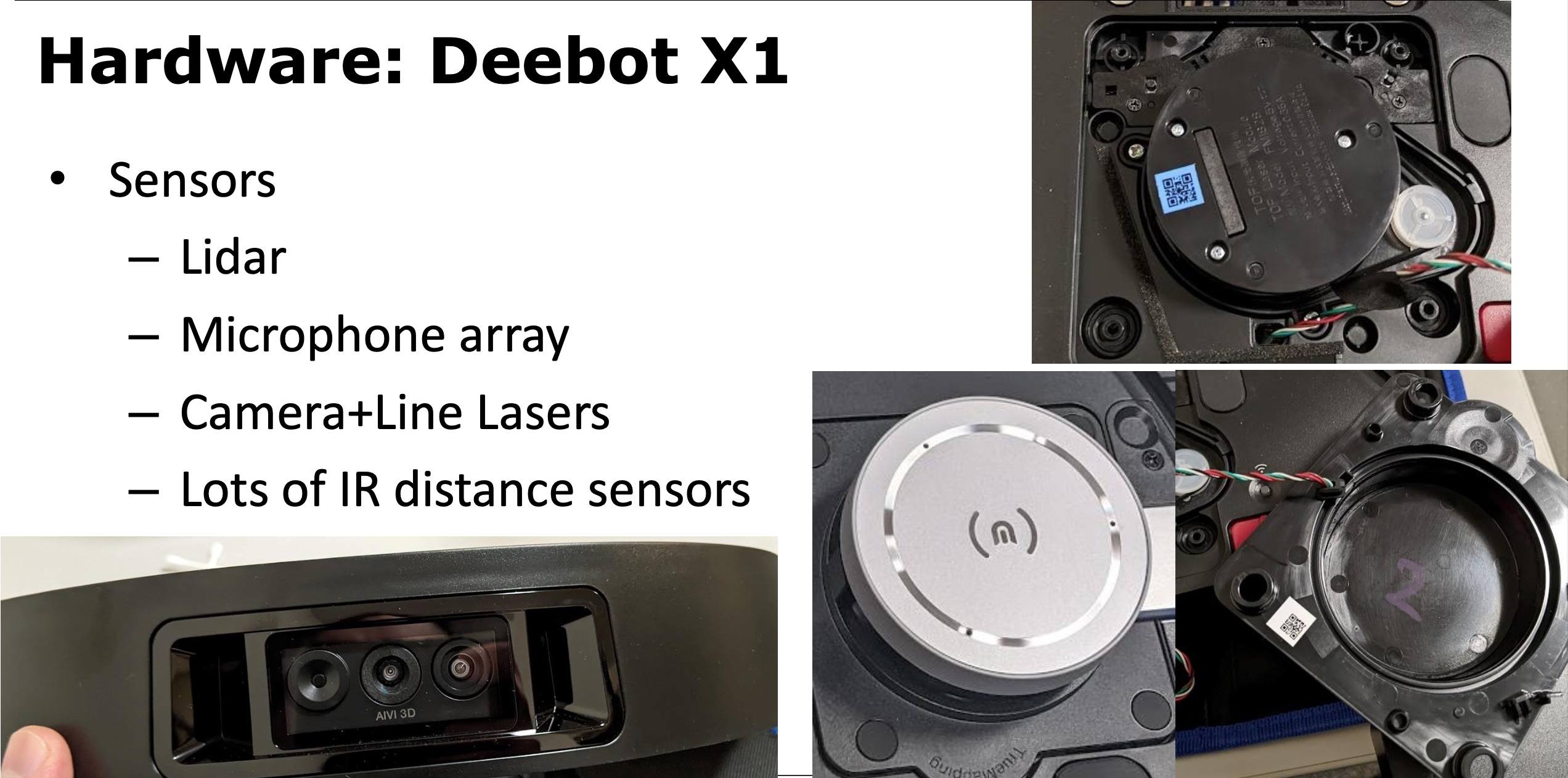

Кроме того, в конструкции присутствуют многочисленные сенсоры: инфракрасные датчики, лидарные системы, детекторы движения, одна или несколько камер. Отдельные модели также оборудованы микрофонами для управления голосовыми командами.

В роботе пылесосе Ecovacs DEEBOT X1 есть не только камера, но и массив микрофонов. Источник

Все современные модели постоянно подключены к интернету и синхронизированы с облачными сервисами производителя. В эти хранилища регулярно передаются данные, собранные во время уборки.

Бреши в защите устройств Ecovacs

Первые сведения о проблемах безопасности в пылесосах и газонокосилках Ecovacs появились в августе 2024 года. Эксперты по кибербезопасности Деннис Гизе (известный исследованием уязвимостей Xiaomi) и Брейлин Лютки представили доклад «Реверс-инжиниринг и компрометация роботов Ecovacs» на конференции DEF CON 32.

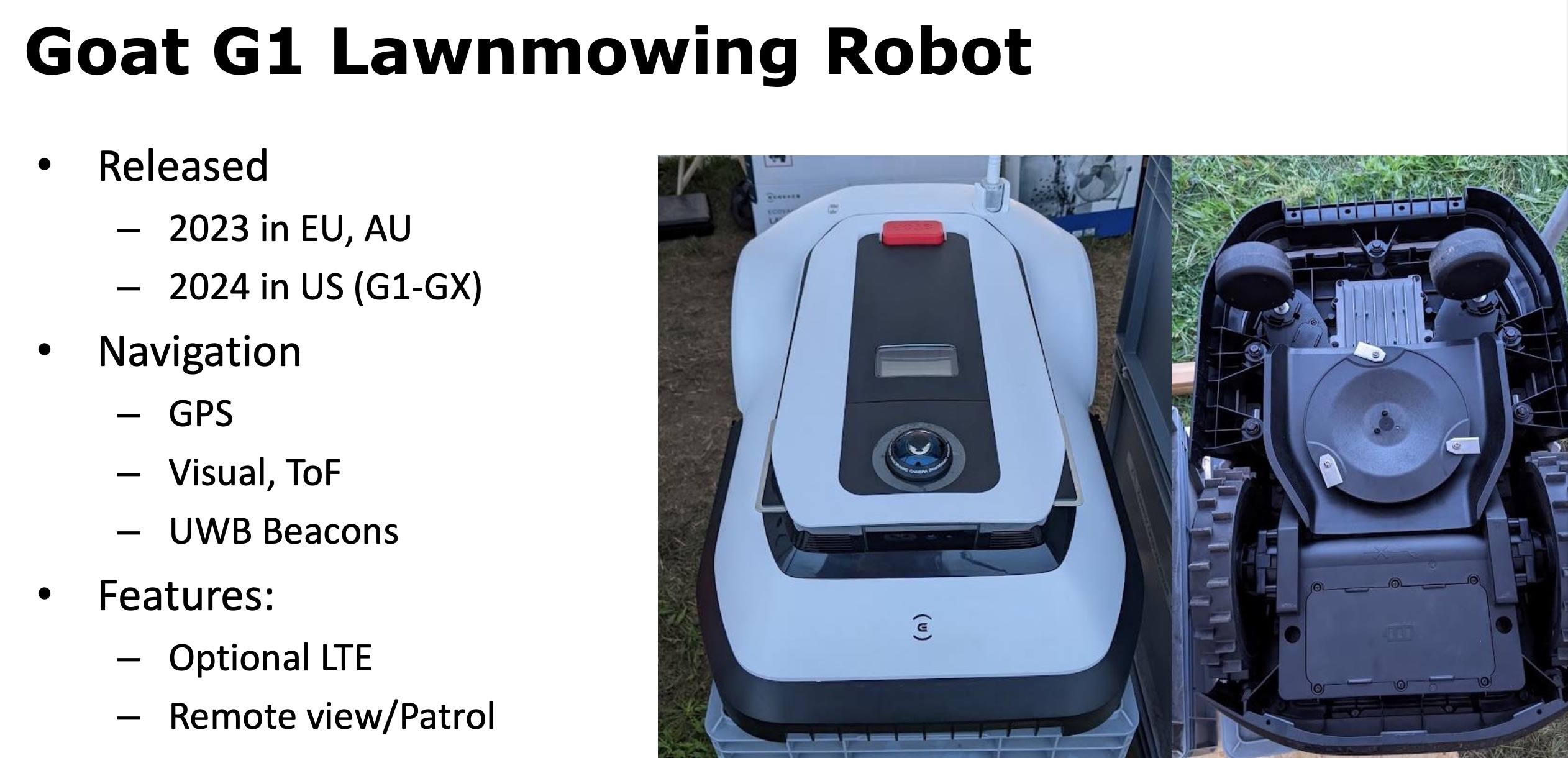

Робот-газонокосильщик Ecovacs GOAT G1 также может быть оснащен GPS, LTE и Bluetooth повышенной дальнобойности. Источник

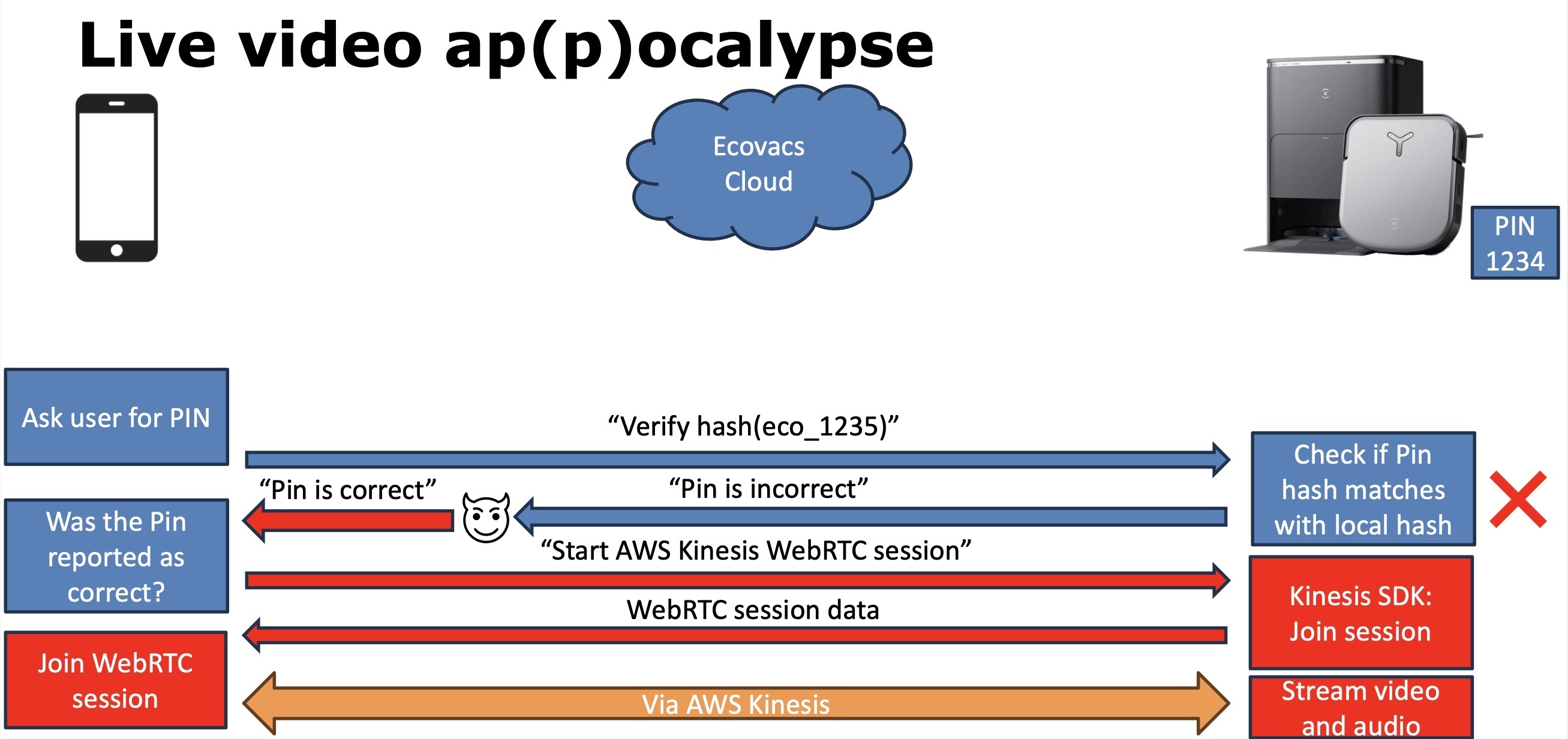

Специалисты описали несколько способов захвата контроля над гаджетами через мобильное приложение. Например, атакующие могут активировать видеопоток с камеры и прослушивание через микрофон чужого устройства. Это достигается двумя путями:

- Перехват токена авторизации при использовании приложения в незащищенных сетях.

- Обход проверки PIN-кода, поскольку подтверждение происходит на стороне клиента, а не сервера.

Проверка PIN-кода для запуска видеотрансляции с робота-пылесоса Ecovacs в реальности происходит на стороне приложения, что делает весь механизм крайне уязвимым. Источник

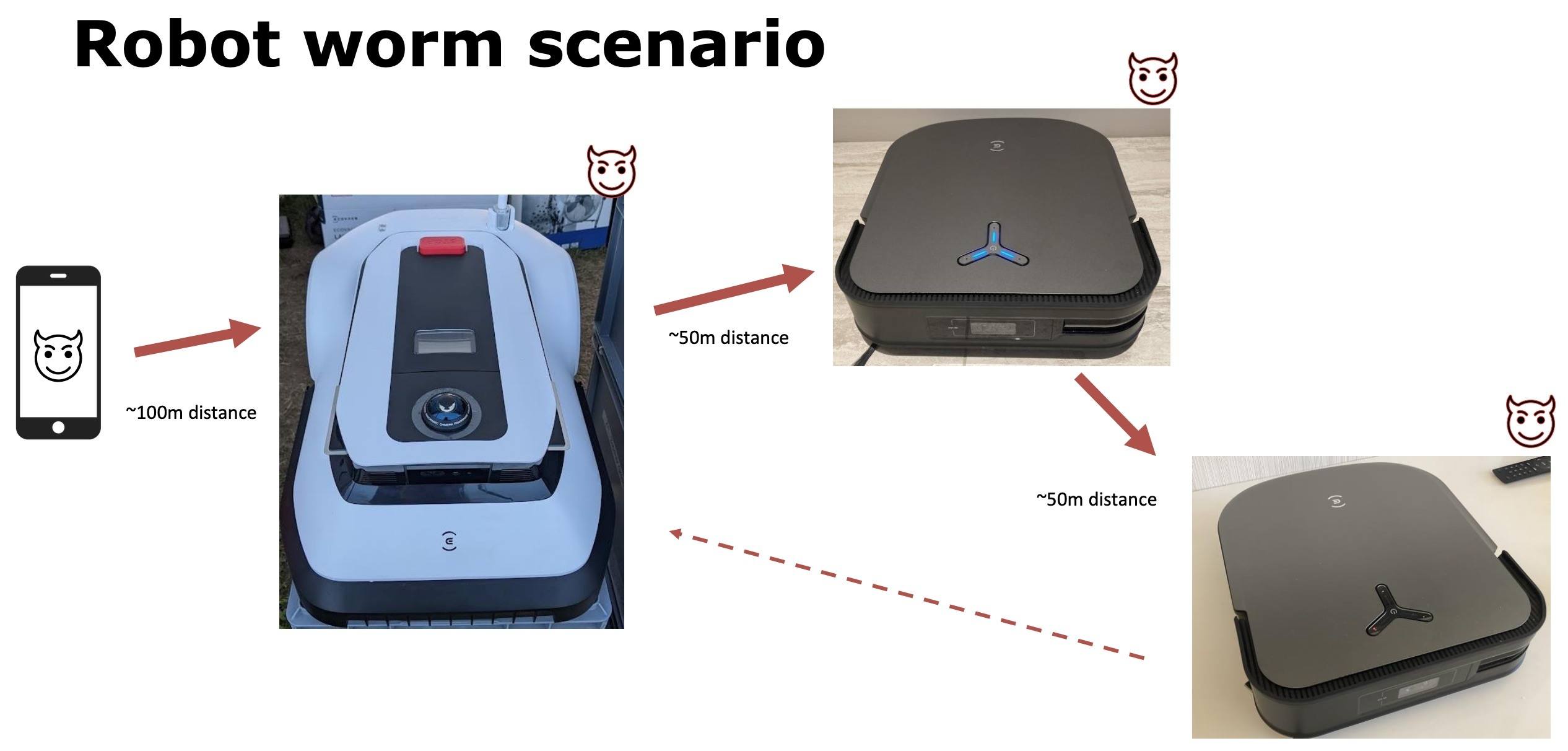

Также эксперты получили root-доступ к операционной системе через Bluetooth. В некоторых устройствах этот модуль активен постоянно, а защитное шифрование использует единый статический ключ для всей линейки. Зная его, можно получить высшие привилегии на любом уязвимом гаджете на расстоянии:

- 50 метров для пылесосов.

- 100+ метров для газонокосилок с усиленными антеннами.

Через уязвимость в Bluetooth роботы Ecovacs могут заражать друг друга по цепочке. Источник

Благодаря Linux-основе, заражённый пылесос способен автоматически атаковать соседние устройства, создавая цепную реакцию. Теоретически это позволяет распространять вредоносные программы глобально. Производитель проигнорировал сообщения о рисках, частично закрыв лишь второстепенные уязвимости.

Реальные инциденты с участием умных уборщиков

Доклад привлёк внимание хакеров, и вскоре появились сообщения о реальных атаках на устройства Ecovacs. В Миннесоте взломанный пылесос DEEBOT X2 начал самопроизвольно двигаться и шуметь. Владелец обнаружил активную удалённую трансляцию, сменил пароль и перезапустил устройство. Однако через некоторое время робот включился снова и непрерывно выкрикивал оскорбления. После этого хозяин окончательно отключил пылесос.

Демонстрация взлома живой видеотрансляции с робота-пылесоса Ecovacs. Источник

Другие случаи:

- В Калифорнии устройство гонялось за собакой, сопровождая преследование нецензурной речью.

- В Техасе пылесос активировался ночью, пугая хозяев криками.

Количество жертв неизвестно, так как злоумышленники могут не демонстрировать своё присутствие, а просто вести скрытое наблюдение.

Меры защиты от несанкционированного доступа

К сожалению, универсального решения не существует. Теоретически можно самостоятельно перепрошить устройство, получив root-права и отключив облачные функции, но это требует глубоких технических знаний.

Основная проблема IoT-устройств — безответственное отношение производителей к безопасности. Многие игнорируют сообщения об уязвимостях. Чтобы снизить риски:

- Изучайте репутацию бренда перед покупкой.

- Своевременно устанавливайте обновления прошивки.

- Поместите умные гаджеты в гостевую Wi-Fi-сеть для изоляции от основных устройств.

- Используйте комплексные решения защиты на всех подключённых устройствах.

Помните: взломанный пылесос может стать точкой входа для атак на другие домашние устройства — смартфоны, компьютеры, телевизоры.